-

-

安卓卡顿根源!细数流氓APP扰乱后台的4大恶行

上周花部长介绍了安卓8.0的新功能(可点击“安卓8.0最新13大功能,你想要的双倍速度终于来了!”进行回顾),其中有提到新版本..

2018-08-25 19:33

-

-

12 个 Linux 进程管理命令介绍

执行中的程序在称作进程。当程序以可执行文件存放在存储中,并且运行的时候,每个进程会被动态得分配系统资源、内存、安全属性..

2018-05-29 06:21

-

-

百度浪潮携手发布AI解决方案,到底什么才是传统企业进军AI的「及时雨」?

似乎没有人能够准确地说出AI这股浪潮是从什么时候开始兴起的。或许是从AlphaGo战胜李世石,或许更早。但有一点,当你意识到这..

2018-04-28 08:21

-

-

Contiki系统进程与事件剖析

冯韬+朱立才摘要:Contiki在物联网中的应用越来广泛,但用户对系统的认识却相对滞后。Contiki是一款适用于资源受限无线传感网..

2018-02-24 21:28

-

-

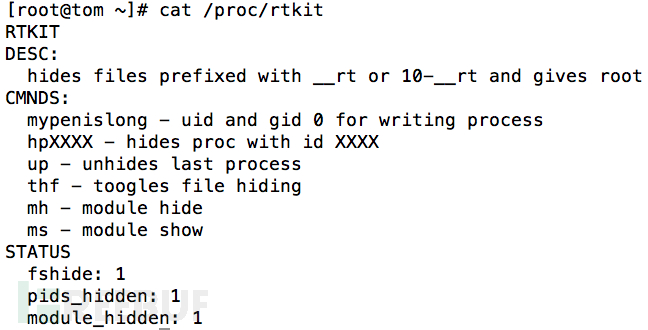

Linux下一种rootkit的分析和检测

*本文原创作者:linken,属于FreeBuf原创奖励计划,禁止转载0×01引言前段时间在github上看到了一个开源的rootkit源码,代码量..

2018-02-12 17:56

-

-

一文读懂百度PaddlePaddle EDL技术

新智元专栏作者:王冠,Nauto(PlaygroundGlobal)首席机器学习工程师【新智元导读】百度和CoreOS的联合开发的PaddlePaddleElast..

2017-12-16 16:11

-

-

针对新型POS机恶意软件Trojan.Win32.Alinaos的分析

由于需要处理成千上万条信用卡记录,这不仅使得POS机终端成为了一种十分关键和重要的系统,而且还让它成为了网络犯罪分子越来..

2017-12-07 21:30

-

-

一种基于C#的Windows终端安全运维辅助工具

一种基于TypeCPD协议的手机快速充电方案王阳 朱兵 唐波 韩辉摘要:随着国网信息安全工作的不断深化,公司信息安全的要求不..

2017-12-05 10:36

-

-

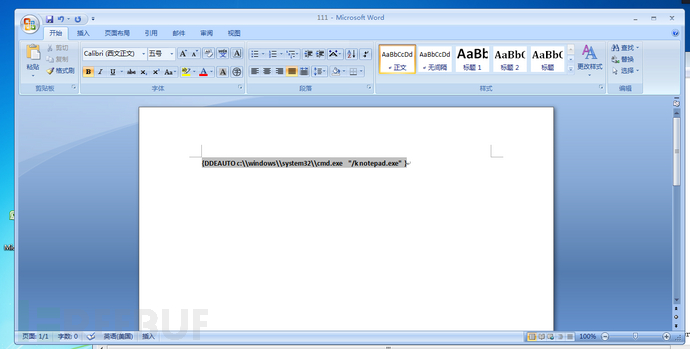

Office DDEAUTO技术分析报告

0×1背景过去几年,基于宏的文档攻击技术一直是主流,虽然需要用户主动进行确认,但是攻击的成功率依然非常的高。不过,近段时..

2017-11-02 16:46